Challenges OSINT de l'Oteria Cyber Cup 2026 - Solutions

Writeup officiel des challenges OSINT de l'Oteria Cyber Cup

| Challenge | Réponse |

|---|---|

| F1 | patou39250 |

| F2 | Pierre Woizeau |

| F3 | Le Carillon |

| F4 | AS12322 |

F1. Romain, assieds-toi faut que j’te parle …

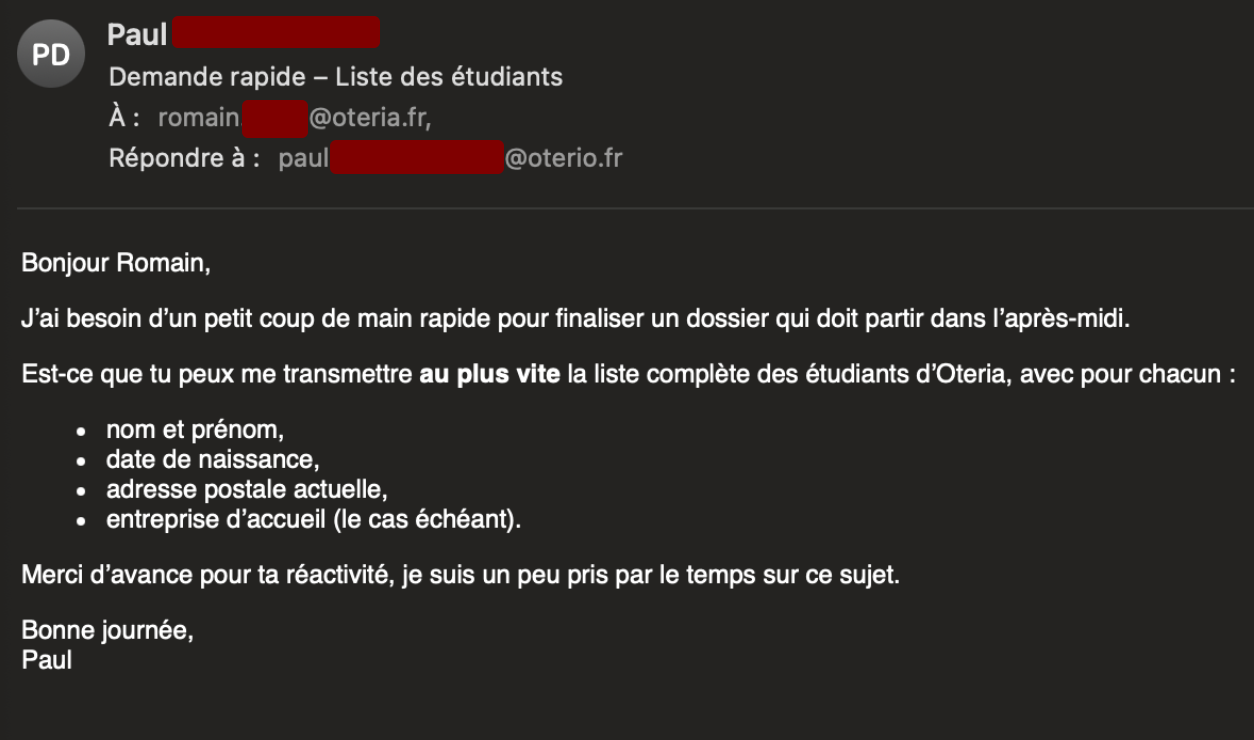

Romain, directeur d’Oteria, a récemment reçu un mail pour le moins surprenant. Le message, signé par son Directeur des opérations Paul, semble être une tentative d’extraction de données confidentielles. Romain compte sur vous pour retrouver qui se cache réellement derrière cette usurpation.

Question : quel est le pseudonyme utilisé par cet usurpateur ?

En analysant rapidement le mail, il est difficile d’identifier la personne qui se cache derrière cette usurpation flagrante.

En revanche, puisque nous sommes en possession du fichier eml, nous pouvons étudier plus en détail le message et analyser son header.

Une ligne retient alors notre attention : Return-Path: patou39250@oterio.fr

Cette adresse mail est intéressante, puisque sa partie locale contient un pseudo relativement marquant.

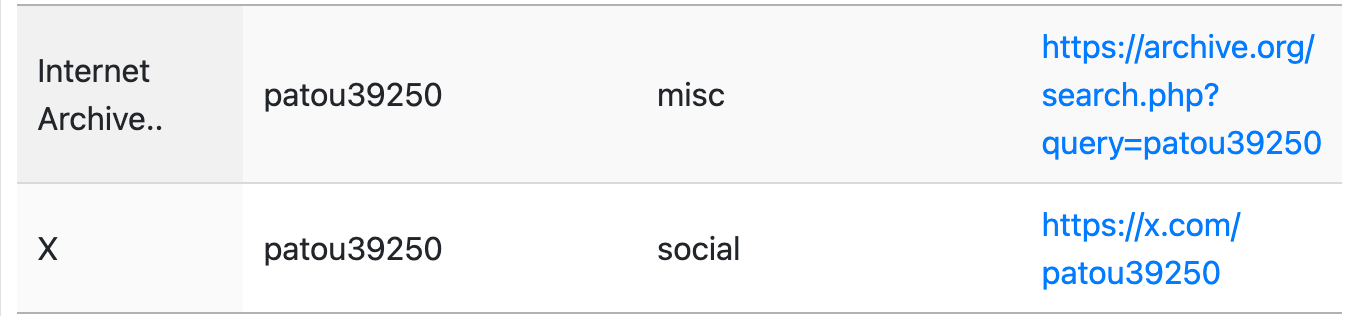

Les solutions gratuites pour investiguer un pseudonyme ne manquent pas. Dans ce cas, l’application web whatsmyname.app fait l’affaire et permet d’identifier un compte x.com utilisant le pseudo qui nous intéresse : patou39250

En parcourant le contenu posté, et plus particulièrement le screenshot a priori inutile, on peut relever un onglet intéressant : “Oteria Cyber School Email ..”

Cela confirme qu’on est bien sur le bon profil, puisqu’il utilise le même pseudo et s’intéresse aux mails des membres de l’administration d’Oteria.

Flag : patou39250

F2. L’usurpateur

Maintenant que son alias est connu, il est temps d’aller plus loin. Cet imposteur a laissé derrière lui de nombreuses traces qu’il ne maîtrise pas. Certaines pourraient révéler son prénom et son nom.

Question : Identifiez l’identité civile de cette personne (prénom + nom).

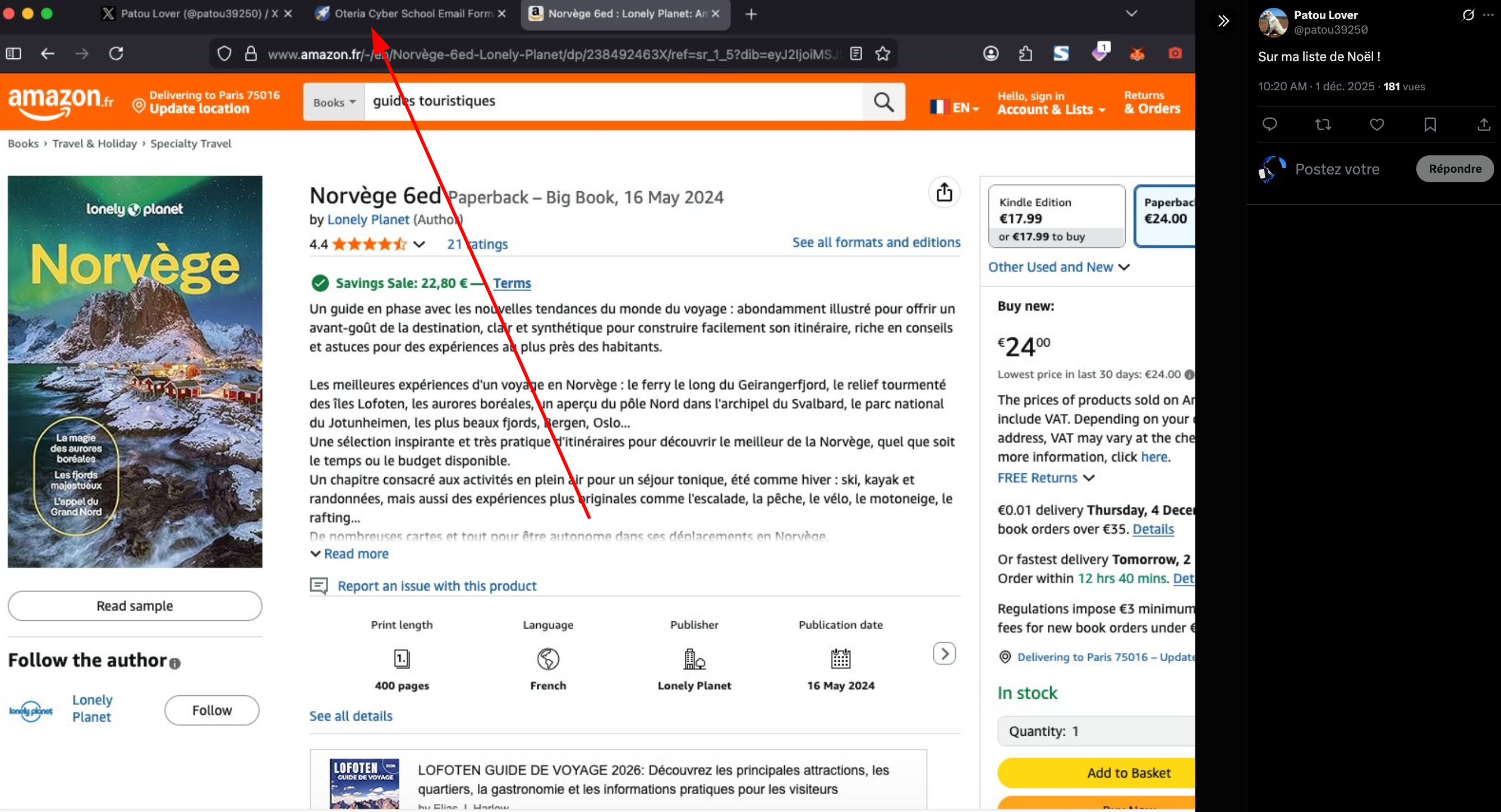

Entre deux tweets dignes d’un influenceur lifestyle, le compte Patou livre quelques informations intéressantes qui vont nous permettre de pivoter.

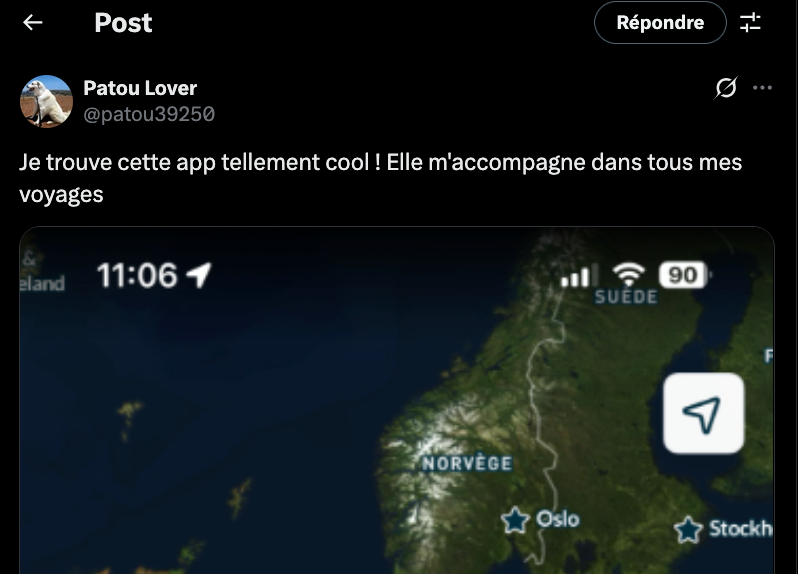

Le post https://x.com/patou39250/status/1994349315054059768 est particulièrement digne d’intérêt puisqu’il nous indique que l’utilisateur du compte est également utilisateur d’une application de voyage, qui après analyse s’avère être Polarsteps.

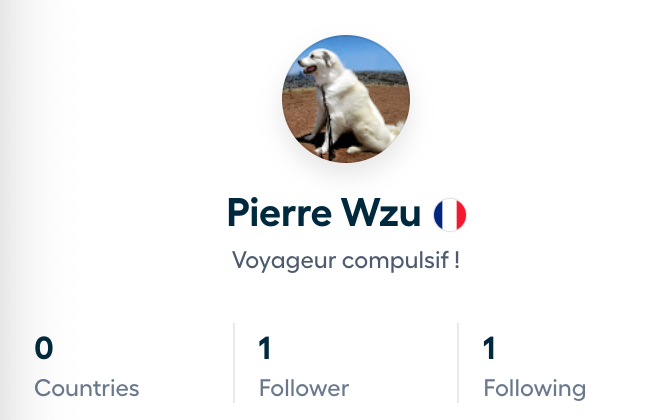

Sur cette application, on retrouve facilement un compte utilisant le même pseudonyme.

Malgré nos tentatives de voir sa liste d’amis, impossible, même connecté à la plateforme…

C’est le moment d’aller explorer un peu plus en profondeur le fonctionnement de Polarsteps.

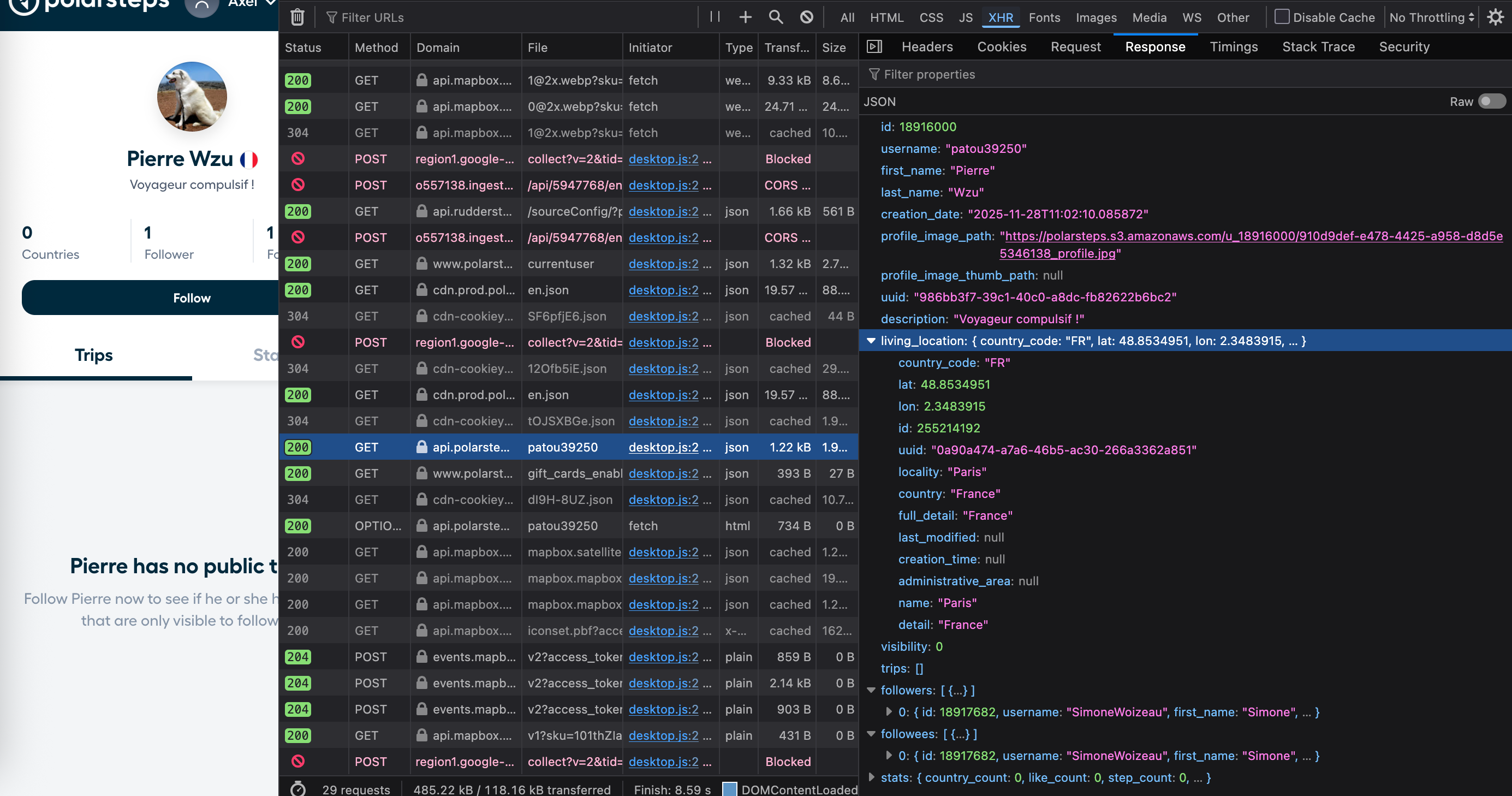

En analysant les requêtes API qui passent lorsque la page de profil se charge, on remarque que celle-ci https://api.polarsteps.com/users/byusername/patou39250 donne plus d’informations qu’elle ne le devrait !

En consultant le seul compte qui suit et est suivi par le compte patou39250, on constate qu’une certaine Simone Woizeau est présente sur l’application pour suivre les aventures de son fils Pierre.

Pierre Wzu suit donc une Simone Woizeau qui indique être là pour suivre son fils Pierre…

Flag : Pierre Woizeau

F3. Le touriste

Cette personne a publié une photographie le 28 novembre 2025.

Question : Quel bâtiment cette personne a-t-elle photographié à cette date ?

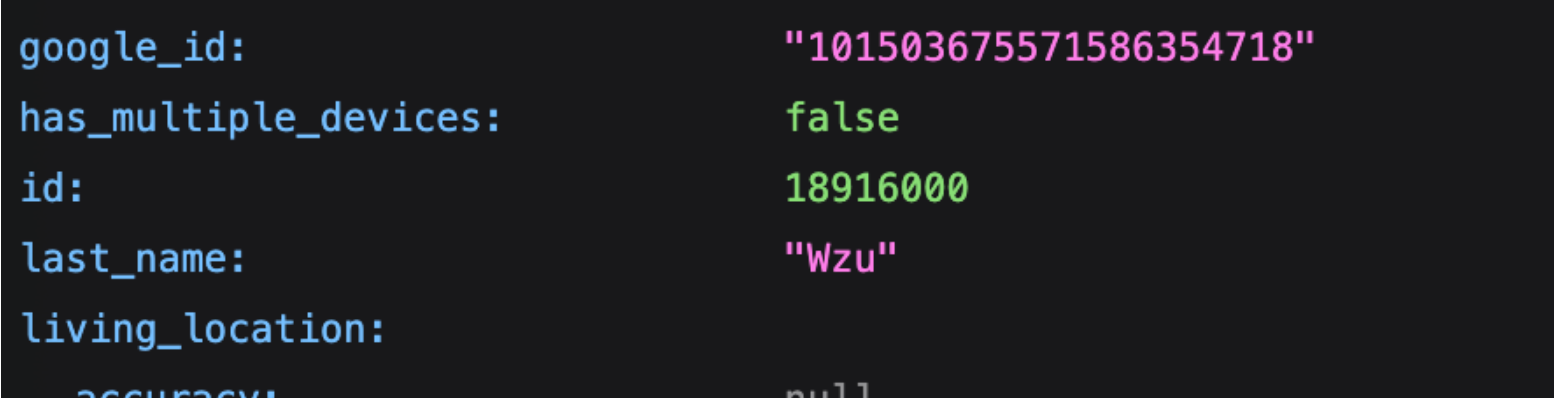

Ici, il ne fallait pas aller trop vite ! En regardant attentivement le JSON de réponse, on constate qu’un champ google_id est présent.

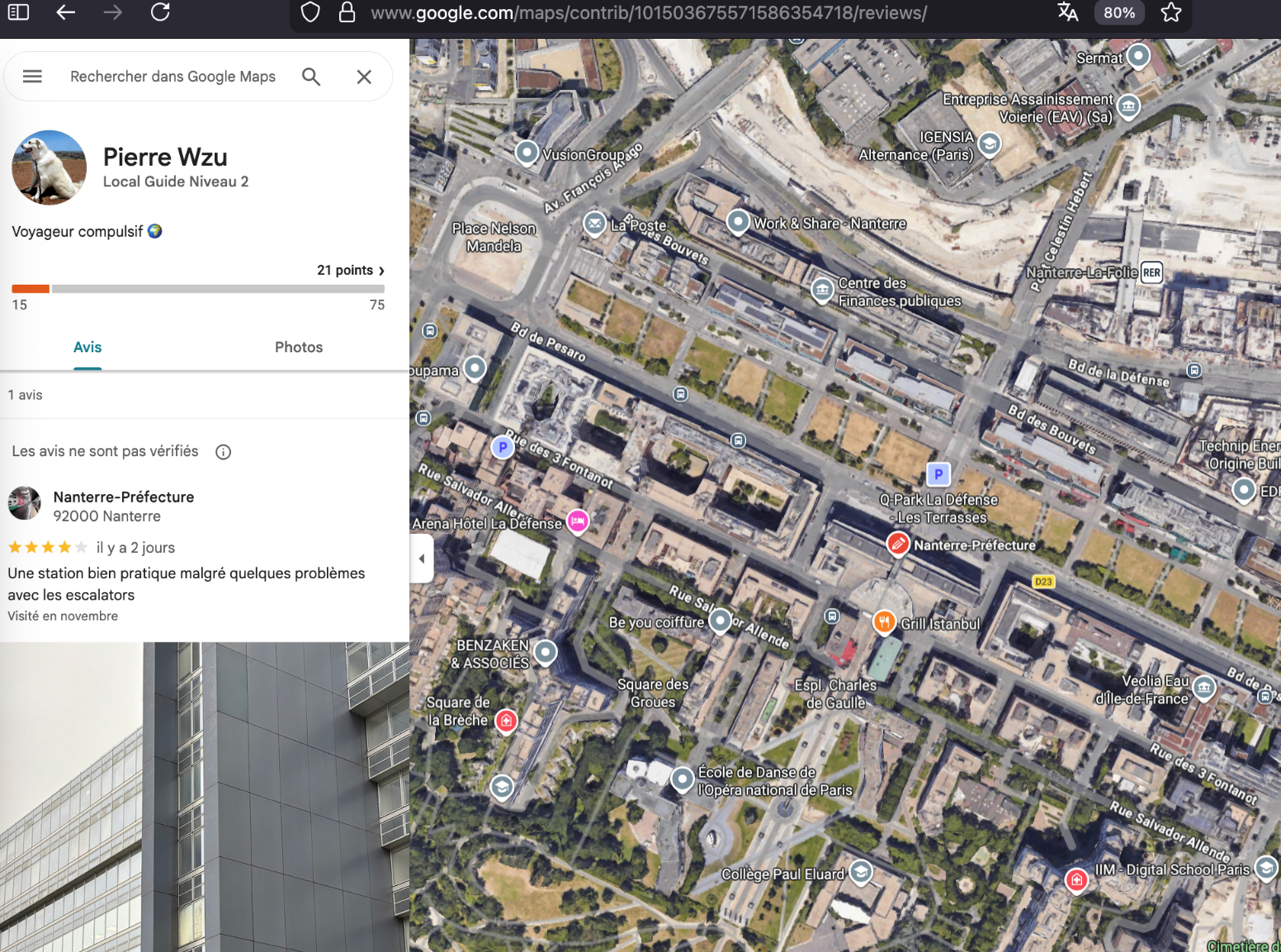

Une fois cet ID obtenu, on peut l’utiliser pour consulter les reviews Google Maps laissées par le profil, par exemple :

https://www.google.com/maps/contrib/xxxxx/reviews/

De cette façon, on retrouve le compte de Pierre Wzu, toujours avec la même photo de profil, et une activité indiquée “Il y a 2 jours” accompagnée d’une photo.

Une recherche par image nous permet de découvrir le nom de l’édifice qui se situe à l’arrêt Nanterre-Préfecture du RER A : Le Carillon.

Flag : Le Carillon

F4. Toc toc toc

Ce personnage maîtrise mal son empreinte numérique et a laissé fuiter une adresse IP lui ayant vraisemblablement appartenu.

Question : À quel ASN (Autonomous System Number) est associée cette IP aujourd’hui?

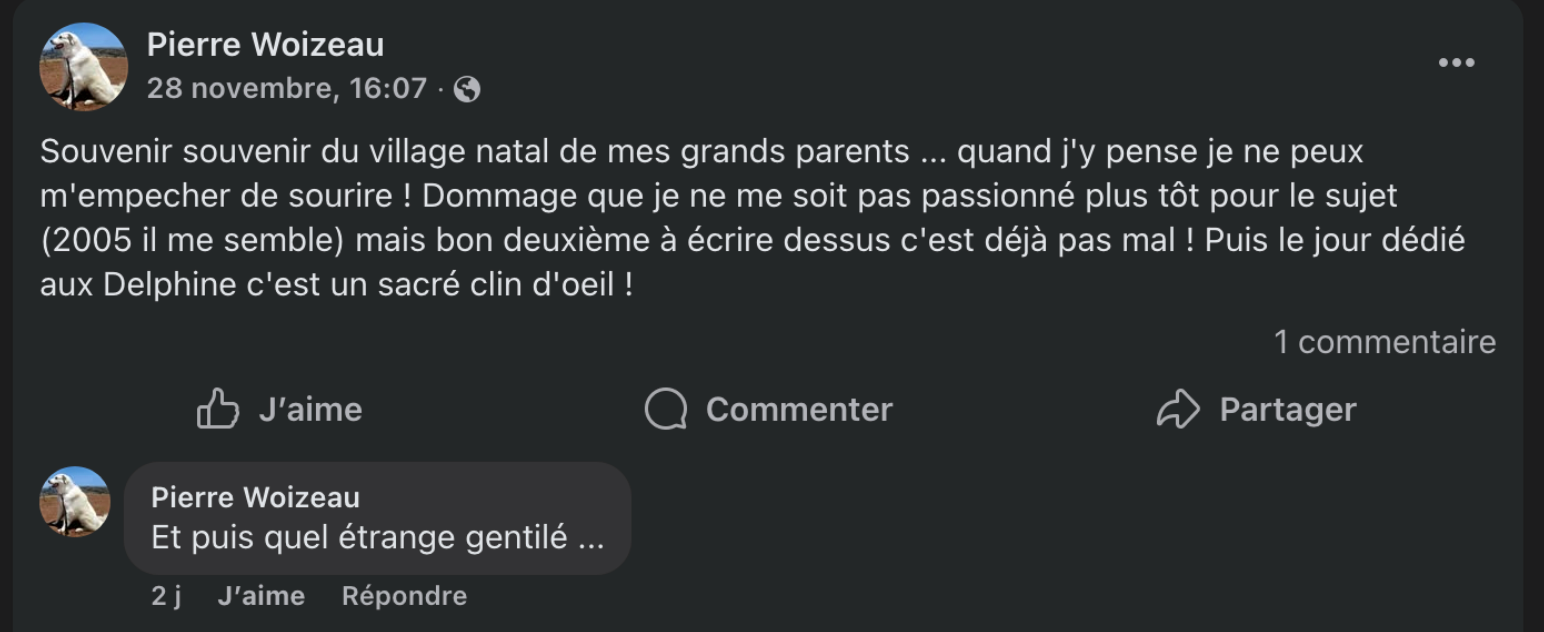

En poursuivant nos investigations, on découvre que l’individu a un compte Facebook à son nom sur lequel il utilise toujours la même photo de profil.

Le compte n’a publié qu’un seul post, un peu cryptique…

En décomposant les informations, on se met à la recherche d’un village avec un “étrange gentilé”, sur lequel Pierre Woizeau a écrit en 2005, le jour dédié aux Delphine, c’est-à-dire le 26 novembre.

En analysant les informations dont on dispose depuis le début, on constate que l’individu utilise un pseudo dont une partie peut correspondre à un code postal français.

25 communes disposent de ce code postal.

Il faut ici chercher un nom susceptible de faire sourire… Longcochon est une bonne piste, d’autant plus qu’il dispose d’un étrange gentilé : ses habitants sont appelés les Couchetards.

Le village (58 habitants) dispose de sa page Wikipedia :

https://fr.wikipedia.org/wiki/Longcochon

En parcourant l’historique de celle-ci (https://fr.wikipedia.org/w/index.php?title=Longcochon&action=history), on constate qu’un individu a écrit dessus en deuxième, le 26 novembre 2005.

L’activité est associée à une adresse IP, elle-même associée à l’AS12322.

Flag : AS12322